Обзор подготовлен

Как реализовать положения закона "О персональных данных"

В январе 2007 г. вступил в силу федеральный закон № 152 "О персональных данных", а последние поправки к нему определили контрольную дату приведения информационных систем в соответствие с требованиями ФЗ - не позднее 1 января 2011 года. В самом тексте закона были сформулированы лишь общие положения по защите персональных данных, а пакет документов с более детальными техническими требованиями был утвержден ФСТЭК и ФСБ спустя год. Он и стал методической основой для создания систем обеспечения безопасности персональных данных, соответствующих 152-ФЗ.

Долгое время в России проблеме защиты персональных данных не уделялось достаточно внимания. Все уже практически привыкли к тому, что на рыночных развалах можно за относительную небольшую сумму приобрести базы данных с персональной информацией практически по любому человеку. При этом существовал определенный правовой вакуум в части соблюдения прав субъектов персональных данных. Однако ситуация изменилась после того, как 26 января 2007 года вступил в силу федеральный закон № 152 "О персональных данных".

Предпосылками к принятию данного закона являлась необходимость гармонизации российского и западного законодательства, с одной стороны, и желание предпринять конкретные шаги для повышения уровня защищенности персональных данных граждан с другой. Необходимо отметить, что в отличие от других законов, например федерального закона "О коммерческой тайне", требования данного закона являются обязательными как для коммерческих, так и государственных организаций.

Основные термины и определения

Основополагающим понятием, которое приведено в тексте закона, является определение персональных данных – "любая информация, относящаяся к определенному или определяемому на основании такой информации физическому лицу (субъекту персональных данных), в том числе его фамилия, имя, отчество, год, месяц, дата и место рождения, адрес, семейное, социальное, имущественное положение, образование, профессия, доходы, другая информация".

Кроме этого, в федеральном законе также введено понятие оператора, которое определяется следующим образом – "государственный орган, муниципальный орган, юридическое или физическое лицо, организующие и (или) осуществляющие обработку персональных данных, а также определяющие цели и содержание обработки персональных данных". Таким образом, под действие данного закона попадает практически любая организация, которая обрабатывает персональные данные своих сотрудников или клиентов.

Еще одним важным термином, который определен в рамках закона, является понятие обработки персональных данных - "действия (операции) с персональными данными, включая сбор, систематизацию, накопление, хранение, уточнение (обновление, изменение), использование, распространение (в том числе передачу), обезличивание, блокирование, уничтожение персональных данных". Можно видеть, что под обработкой понимается максимально широкий спектр операций над персональными данными. Так, например, если организация осуществляет только хранение или передачу персональных данных, то эти действия также являются обработкой.

Требования по защите персональных данных

Согласно статье 19 федерального закона, "оператор при обработке персональных данных обязан принимать необходимые организационные и технические меры, в том числе использовать шифровальные (криптографические) средства, для защиты персональных данных от неправомерного или случайного доступа к ним, уничтожения, изменения, блокирования, копирования, распространения персональных данных, а также от иных неправомерных действий".

Кроме этого, в соответствии с положениями закона обработка персональных данных может осуществляться только с согласия субъекта в письменной форме. В качестве альтернативы письменной формы согласия можно использовать электронную цифровую подпись. Однако в законе есть ряд исключений, в частности, согласие субъекта не требуется, если обработка персональных данных осуществляется в целях исполнения договора, одной из сторон которого является субъект персональных данных.

Еще одно требование сформулировано в 22-й статье федерального закона: "Оператор до начала обработки персональных данных обязан уведомить уполномоченный орган по защите прав субъектов персональных данных о своем намерении осуществлять обработку персональных данных". Однако и в данной статье предусмотрен целый ряд исключений. Так, например, если организация обрабатывает только персональные данные своих работников, то в этом случае она может вести обработку без уведомления уполномоченного органа.

В качестве уполномоченного органа выступает Роскомнадзор, на сайте которого можно получить информацию о форме уведомления и порядке ее заполнения. Именно Роскомнадзор с формальной точки зрения отвечает за соблюдение требований законодательства в области защиты персональных данных. На сайте регулятора можно ознакомиться с планом проверок на текущий и следующий год, а также с некоторыми их результатами.

Необходимо отметить, что в тексте федерального закона соответствующих постановлений правительства РФ сформулированы лишь общие требования по защите персональных данных. Именно поэтому в начале 2008 года ФСТЭК (Федеральной службой по техническому и экспортному контролю) и ФСБ (Федеральной службой безопасности) был утвержден пакет документов с более детальными техническими требованиями по защите персональных данных. Данные требования ФСТЭК и ФСБ являются методической основой для создания систем обеспечения безопасности персональных данных, соответствующих требованиям федерального закона.

Ответственность за нарушение требований

В соответствии со статьей 24 федерального закона "лица, виновные в нарушении требований несут гражданскую, уголовную, административную, дисциплинарную и иную предусмотренную законодательством РФ ответственность". На практике нарушение требований федерального закона может привести к одному из следующих последствий.

Во-первых, приостановление или прекращение обработки персональных данных (ПДн), осуществляемой с нарушением требований ФЗ "О персональных данных".

Во-вторых, направление в органы прокуратуры и другие правоохранительные органы материалов для решения вопроса о возбуждении уголовных дел по признакам преступлений, связанных с нарушением прав субъектов ПДн.

В-третьих, приостановка действия или лишение лицензий, без которых деятельность по обработке персональных данных становится незаконной.

В-четвертых, конфискация несертифицированных средств защиты информации. С учетом того, что определенные механизмы безопасности интегрированы в общесистемное и прикладное ПО, в ряде случаев возможна конфискация серверов и рабочих станций, обрабатывающих персональные данные.

И наконец, привлечение к административной и уголовной ответственности лиц, виновных в нарушении соответствующих статей уголовного и административного кодекса.

Кроме этого, согласно п. 3 статьи 21, "в случае выявления неправомерных действий с персональными данными оператор в срок, не превышающий трех рабочих дней с даты такого выявления, обязан устранить допущенные нарушения. В случае невозможности устранения допущенных нарушений оператор в срок, не превышающий трех рабочих дней с даты выявления неправомерности действий с персональными данными, обязан уничтожить персональные данные". При этом очевидно, что уничтожение персональных данных для организаций, работающих с физическими лицами – например, для банков или страховых компаний - равносильно приостановке бизнеса.

Процесс создания системы защиты персональных данных

Для реализации требований федерального закона "О персональных данных" необходимо создание и внедрение комплексной системы защиты. Как правило, процесс создания такой системы защиты включает в себя следующие основные этапы: проведение обследования с целью оценки соответствия организации требованиям федерального закона о персональных данных; разработка модели угроз безопасности ПДн; разработка модели нарушителя (в случае использования каналов связи для передачи ПДн); проектирование системы защиты ПДн в составе информационной системы, обрабатывающей персональные данные (ИСПДн); разработка комплекта организационно-распорядительных документов по защите персональных данных; внедрение системы защиты персональных данных; аттестация информационной системы персональных данных по требованиям безопасности информации.

Работы по созданию системы защиты персональных данных могут выполняться силами самой организации, либо при помощи компаний, специализирующихся на оказании такого рода услуг. Далее более подробно рассматриваются этапы процесса по защите персональных данных в компании.

Проведение обследования

Обследование предназначено для получения текущей оценки соответствия требованиям федерального закона "О персональных данных" и определения дальнейших шагов по выполнению соответствующих требований. Обследование может осуществляться с использованием следующих методов.

Во-первых, предоставление опросных листов по определенной тематике, самостоятельно заполняемых сотрудниками компании. Если предоставленные материалы не полностью отвечают на необходимые вопросы, проводится дополнительное интервьюирование.

Во-вторых, интервьюирование сотрудников организации, обладающих необходимой информацией. И в-третьих, анализ существующей организационно-технической документации, используемой в компании.

На основе полученной информации определяются информационные системы, обрабатывающие персональные данные, а также перечень обрабатываемой информации. Примерами таких систем могут являться бухгалтерские программы, программы кадрового учета, CRM-системы с информацией о текущих и будущих клиентах, систем биллинга и др. В процессе обследования каждой из выявленных ИС ПДн присваивается определенный класс. Классификация осуществляется в соответствии с приказом ФСТЭК, ФСБ и Мининформсвязи от 13 февраля 2008 г. N 55/86/20 "Об утверждении порядка проведения классификации информационных систем персональных данных".

Классификация осуществляется по двум основным критериям: категории и объему обрабатываемых данных. В соответствии с требованиями ФСТЭК выделены следующие категории персональных данных.

Категория 1 – персональные данные, касающиеся расовой принадлежности, политических взглядов, религиозных философских убеждений, состояния здоровья.

Категория 2 – персональные данные, позволяющие идентифицировать субъекта персональных данных и получить о нем дополнительную информацию, за исключением персональных данных, относящихся к категории 1.

Категория 3 – персональные данные, позволяющие идентифицировать субъекта персональных данных.

Категория 4 – обезличенные персональные данные.

С точки зрения объема обрабатываемых данных выделяются следующие виды систем:

Категория 1 – в информационной системе одновременно обрабатываются персональные данные о более 100 000 субъектов.

Категория 2 – в информационной системе одновременно обрабатываются персональные данные от 1000 до 100 000 субъектов.

Категория 3 – в информационной системе одновременно обрабатываются персональные данные менее, чем 1000 субъектов.

Таблица классификации типовых информационных систем, обрабатывающих персональные данные

| Объем данных

Категория обрабатываемых данных |

Категория 3 | Категория 2 | Категория 1 |

| Категория 4 | К4 | К4 | К4 |

| Категория 3 | К3 | К3 | К2 |

| Категория 2 | К3 | К2 | К1 |

| Категория 1 | К1 | К1 | К1 |

Источник: ФСТЭК, 2009

На основе установленного класса информационной системы определяются требования, которым она должна соответствовать. После этого проводится анализ собранной информации с целью оценки текущего уровня защищенности персональных данных и определения степени соответствия требованиям ФСТЭК.

Разработка модели угроз безопасности и модели нарушителя

В рамках второго этапа проекта проводится разработка модели угроз безопасности ПДн на основе перечня угроз, который содержится в базовой модели угроз ФСТЭК. На основе составленного общего перечня угроз безопасности ПДн определяется их актуальность и составляется частная модель угроз безопасности ПДн.

Модель угроз безопасности ПДн составляется, исходя из информации, собранной на предыдущих этапах обследования, и содержит данные по угрозам, связанным с перехватом (съемом) ПДн по техническим каналам с целью их копирования или неправомерного распространения; с несанкционированным, в том числе случайным, доступом в ИС ПДн с целью изменения, копирования, неправомерного распространения ПДн или деструктивных воздействий на элементы ИС ПДн и обрабатываемых в них персональных данных с использованием программных и программно-аппаратных средств с целью уничтожения или блокирования ПДн.

При необходимости применения криптографических средств защиты разрабатывается модель нарушителя в соответствии с нормативными документами ФСБ России по защите ПДн.

Проектирование системы защиты ПДн в составе ИС ПДн

На этапе проектирования осуществляется разработка технических задания и проекта на создание системы защиты персональных данных. Как правило, техническое задание включает в себя следующие разделы: обоснование разработки системы защиты персональных данных; исходные данные о защищаемых информационных системах персональных данных в техническом, программном, информационном и организационном аспектах; класс информационной системы персональных данных; ссылки на нормативные документы, с учетом которых будет разрабатываться система защиты персональных данных; мероприятия и требования к системе защиты, которые определяются в соответствии с классом и типом информационных систем на основе методических документов ФСТЭК; перечень предполагаемых к использованию сертифицированных средств защиты информации; состав, содержание и сроки проведения работ по этапам разработки и внедрения средств защиты информации.

Технический проект включает в себя описание решений, предлагаемых для защиты информационных ресурсов компании. В рамках проектирования также проводится макетирование и стендовые испытания предполагаемых к использованию средств защиты информации. Макетирование проводится с целью анализа применимости, совместимости и внедряемости средств защиты в ИС ПДн компании. Как правило, система защиты персональных данных создается на базе уже внедренных в компании средств защиты с целью максимального сохранения уже сделанных инвестиций.

Технические задание и проект должны учитывать требования соответствующих ГОСТ с точки зрения оформления документов.

Разработка комплекта организационно-распорядительных документов

На этапе проектирования также осуществляется разработка пакета эксплуатационной и организационно-распорядительной документации на систему защиты ПДн в составе ИС ПДн, регламентирующей порядок обеспечения безопасности ПДн и содержащей цели и задачи обеспечения безопасности ПДн; организационно-правовое обеспечение безопасности ПДн; требования к комплексу мер и средств обеспечения безопасности ПДн; требования к персоналу ИСПДн, степень ответственности, статус и должностные обязанности сотрудников отдела защиты информации.

Внедрение системы защиты персональных данных на предприятии

В рамках внедрения системы безопасности все разработанные положения политики, подполитик, процедур и инструкций доводятся до сведения рядовых сотрудников при их первоначальном и последующем периодическом обучении и информировании. Кроме этого осуществляется внедрение и пусконаладочные работы мер защиты, предусмотренных техническим проектом.

Аттестация информационной системы, обрабатывающей персональные данные

Аттестация является обязательной для систем классов "К1" и "К2" и представляет собой завершающий этап создания системы защиты персональных данных. На данном этапе проводится комплекс проверок, позволяющих выдать аттестат соответствия требованиям по безопасности персональных данных. Аттестация проводится специализированными организациями, имеющими необходимые лицензии ФСТЭК и аттестат аккредитации.

Состав системы защиты персональных данных

Как правило, система защиты персональных данных включает в себя следующие основные подсистемы. Во-первых, подсистему антивирусной защиты, предназначенную для выявления и блокирования вредоносного кода. Во-вторых, подсистему разграничения доступа, обеспечивающую защиту от несанкционированного доступа к персональным данным. Как правило, данная подсистема также выполняет функции регистрации и учета, а также контроля целостности.

В-третьих, подсистему криптографической защиты, предназначенную для обеспечения конфиденциальности персональных данных в процессе их передачи по каналам связи. В-четвертых, подсистему межсетевого экранирования, которая устанавливается в точке сопряжения с сетью интернет, либо между информационными системами разных классов. Подсистема предназначена для фильтрации потенциально опасных пакетов данных, проходящих через межсетевой экран.

В-пятых, сюда входит подсистема обнаружения вторжений, предназначенная для выявления и блокирования сетевых атак в ИС ПДн. И кроме того, подсистема анализа уязвимостей, обеспечивающая обнаружение имеющихся уязвимостей в программном, аппаратном и телекоммуникационном обеспечении ИСПДн.

Важно отметить, что все средства защиты, применяемые для обеспечения безопасности персональных данных должны иметь сертификат соответствия ФСТЭК. Для того чтобы подтвердить факт использования сертифицированного решения в компании должна быть копия сертификата, формуляр и носитель с голографической маркой ФСТЭК. При этом средства криптографической защиты должны иметь сертификат ФСБ на решение в целом, либо заключение ФСБ на корректность встраивания в продукт сертифицированного криптоядра.

Детальный состав подсистем, входящих в состав комплекса защиты персональных данных определяется на основе результатов классификации ИС ПДн, модели угроз и модели нарушителя. При этом в соответствии с положениями федерального закона от 8 августа 2001 г. № 128 "О лицензировании отдельных видов деятельности" и требованиями постановления правительства Российской Федерации от 16 августа 2006 г. № 504 "О лицензировании деятельности по технической защите конфиденциальной информации" операторы ИС ПДн для проведения мероприятий по обеспечению безопасности персональных данных при их обработке в ИС ПДн первого и второго классов и в распределенных информационных системах третьего класса должны получить лицензию ФСТЭК на осуществление деятельности по технической защите конфиденциальной информации. Это означает, что в данном случае для создания системы защиты персональных данных и ее последующего сопровождения компания должна получить лицензию ФСТЭК, либо заключить договор аутсорсинга с внешней компанией-лицензиатом ФСТЭК.

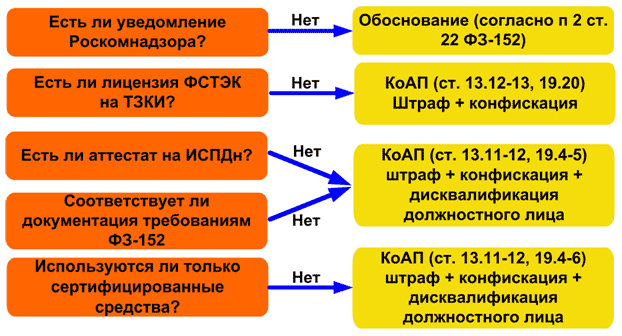

Процедура проверки соответствия требованиям закона

Как уже отмечалось выше, в настоящее время Роскомнадзор, ФСТЭК и ФСБ проводят проверки компаний с целью определения соответствия информационных систем требованиям по защите персональных данных. В ходе проверки устанавливается наличие уведомления Роскомнадзора, лицензии ФСТЭК, аттестата соответствия, наличия комплекта организационно-распорядительных документов и подтверждения факта применения только сертифицированных средств защиты информации.

Пример алгоритма проверки соответствия требованиям федерального закона "О персональных данных"

Источник: ФСТЭК, 2009

В настоящее время многие критикуют федеральный закон "О персональных данных" за излишне жесткие требования и рассматривают его как очередной повод для государственных регуляторов по проведению тех или иных проверок. Тем не менее, принятие данного закона видится необходимой мерой и позволило создать правовую основу для защиты персональных данных. Безусловно, как в самом законе, так и в нормативных документах, созданных на его основе, все еще остается немало "белых пятен", однако все эти недостатки могут быть доработаны в рабочем порядке.

На сегодняшний день можно с уверенностью сказать, что принятие закона позволило привлечь внимание руководства российских компаний к проблеме обеспечения информационной безопасности. Так, если раньше во многих организациях подразделения, отвечающие за защиту информации, финансировались по остаточному принципу, то теперь, благодаря закону, они полноценным образом участвуют в процессе планирования затрат на решения по защите информации.

Виктор Сердюк

На вопросы CNews отвечает Игорь Калганов, заместитель директора департамента информационной безопасности финансовой корпорации "Открытие".

CNews: Какие изменения были внесены в ИТ-стратегии финансовых компаний в 2009 г. в свете 152-ФЗ?

Игорь Калганов: Само понятие «стратегия» - суть формулирование основных долгосрочных целей и задач, согласование последовательности действий, а также распределение ресурсов, необходимых для достижения этих целей. Иными словами, это руководство к действию, оформленное в виде генеральной программы с четко сформулированными целями и основными путями их достижения, обеспеченное необходимыми ресурсами.

Значимость самого 152-ФЗ 2006 г. состоит в том, что если ранее защита конфиденциальной информации была рекомендована, то после вступления в силу данного закона она стала обязательной. И, конечно, 152-ФЗ в ретроспективном анализе развития ИБ- и ИТ-стратегий компаний можно назвать терминатором.