Обзор подготовлен

Изменения в корпоративной ИТ-инфраструктуре стимулируют рост рынка ИБ

Корпоративная инфраструктура ИБ претерпевает изменения за счет развития технологий мобильного доступа, совершенствования законодательства и роста числа киберугроз. Растущие угрозы со стороны киберпреступников и внедрение концепции BYOD стимулируют рост рынка ИБ.

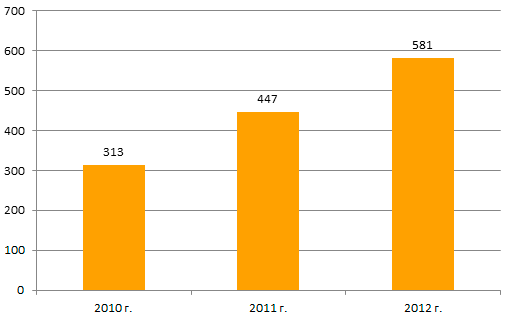

Несмотря на предрекаемую очередную волну проблем в экономике, расходы на информационную безопасность увеличиваются. Так, по данным IDC, объем российского рынка в области информационной безопасности в 2011 г. увеличился на 43% по сравнению с предыдущим годом и составил $445 млн. При этом 30% российского рынка принадлежали пяти компаниям: «Астерос», «Крок», «Информзащита», Leta и «Инфосистемы Джет». Прогноз IDC на 2012 год – рост на 30%за счет внедрения решений, соответствующих новому законодательству РФ. Российский рынок аппаратных продуктов, по данным IDC, в прошлом году составил $205 млн. Это на 71% больше, чем в 2010 г. Более 70% этого рынка контролировали компании Cisco, «Код безопасности», «Алладин Р.Д.», CheсkPoint и Janiper.

Российский рынок ИБ (млн долл.)

Источник: IDC, 2012

Игроки рынка дают прогнозы, отличающиеся от мнения аналитиков IDC. Игорь Ткачёв, эксперт по информационной безопасности РДТЕХ, говорит, что большинство предприятий в следующем году зафиксируют расходы на уровне 2012 г., пятая часть предприятий сократит затраты и около трети организаций декларирует о существенном увеличении расходов на ИБ. Михаил Башлыков, руководитель направления информационной безопасности компании «Крок», добавляет, что этот год непростой в части бюджетов на ИТ. Тем не менее, он ожидает, что направление вырастет на 10–15%.

Говорят о росте расходов на безопасность и заказчики. Сергей Клещенок, директор по ИТ «Северной компании», отмечает, что «в текущем году траты на информационную безопасность увеличились. Главным образом это расходы на внедрение электронного документооборота, виртуализацию серверов и систему мониторинга и управления доступом к сменным носителям».

Часть предприятий статьи расходов на ИБ увеличили незначительно, но это вовсе не значит, что они игнорируют данное направление: « Просто по мере возможности мы стараемся пользоваться бесплатными решениями в данной сфере, – комментирует Илья Трунин, руководитель отдела ИТ компании City Express. В частности, такие, как iptables, OpenSSH, OpenVPN. Эти средства обеспечивают надежную защиту от кибератак и при этом имеются в свободном доступе. Что касается используемых нами коммерческих продуктов, то в настоящее время компания внедряет в филиалах маршрутизаторы с поддержкой протоколов SSH и OpenVPN. Это позволяет с минимальными затратами обеспечить наши подразделения защищенными каналами связи с центральным офисом».

Причины роста: законы на страже безопасности

Расходы на ИБ растут по мере роста всего рынка информационных технологий. Вместе с ними развиваются и технологии киберпреступников. Руководитель отдела поддержки продаж решений компании Softline Дмитрий Васильев утверждает, что один из факторов развития рынка ИБ заключается в перманентном росте угроз информационной безопасности: «Например, в 2011 г. число мобильных уязвимостей выросло на 90%, и мобильные вирусы начали представлять реальную угрозу для бизнеса. Вторым фактором, который можно назвать внутренним, является достаточное насыщение заказчиков решениями по безопасности первого уровня. Это и антивирусы, и шлюзовые решения – все то, что компания приобретает в первую очередь для базовой защиты своей инфраструктуры».

Рейтинг стран, пользователи которых наиболее часто подвергаются веб-атакам

| Место | Страна | Процент уникальных пользователей, подвергшихся атакам |

| 1 | Россия | 55,9 |

| 2 | Оман | 54,8 |

| 3 | США | 50,1 |

| 4 | Армения | 49,6 |

| 5 | Белоруссия | 48,7 |

| 6 | Азербайджан | 47,5 |

| 7 | Казахстан | 47 |

| 8 | Ирак | 45,4 |

| 9 | Украина | 45,1 |

| 10 | Гвинея-Бисау | 45,1 |

| 11 | Малайзия | 44,4 |

| 12 | Шри-Ланка | 44,2 |

| 13 | Саудовская Аравия | 43,9 |

| 14 | Индия | 43,8 |

| 15 | Судан | 43,5 |

| 16 | Великобритания | 43,2 |

| 17 | Таджикистан | 43,1 |

| 18 | Катар | 42,4 |

| 19 | Кувейт | 42,3 |

| 20 | Канада | 42,1 |

Источник: «Лаборатория Касперского», 2012

Еще один фактор развития рынка лежит в юридической плоскости. Антон Разумов, руководитель консультантов по информационной безопасности компании Check Point Software Technologies обращает внимание, что сейчас принимаются новые законы, поправки и ГОСТы по защите данных, которым организации должны соответствовать: «Чтобы выполнять все новые требования, компания должна инвестировать дополнительные средства в обеспечение безопасности. Во-первых, это новые редакции закона о персональных данных. Требования к их безопасности увеличились значительно, компаниям придется выделить дополнительные деньги на их соблюдение. Во-вторых, закон о национальной платежной системе. Все банки должны будут компенсировать потери, которые понесут компании при дистанционном банковском обслуживании их клиентов. Еще одно нововведение –закон о защите критически важных объектов. В нем устанавливаются повышенные требования к госбезопасности».

Следующая причина роста затрат компаний связана с «мобильным» фактором: широкое распространение получила практика BYOD (bring your own device), когда сотрудник в рабочих целях используют личные гаджеты. «Резко увеличилось количество портативных устройств (как личных, так и корпоративных), которые сотрудники подключают к ИТ-инфраструктуре компании, – рассказывает Максим Лукин, руководитель направления ИБ в компании CTI. – Это, конечно, повышает эффективность, но одновременно создает дополнительные риски. Подход к обеспечению информационной безопасности, когда защищается только периметр корпоративной сети, уже не является эффективным. Для постоянной защиты IT-угроз нужны комплексные решения».

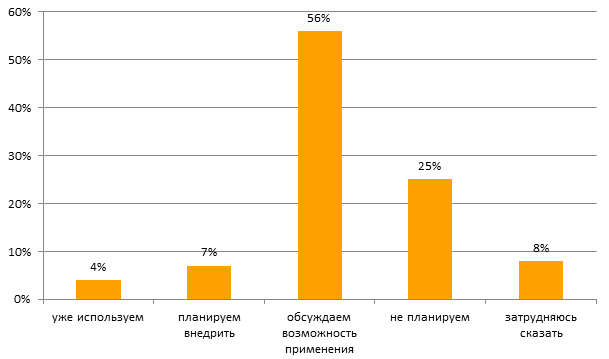

Поскольку компаниям нужно срочно решать задачу интеграции мобильных устройств в ИТ-инфраструктуру, появился интерес к решениям по управлению мобильными устройствами (MDM), объясняет Лукин. К классу MDM относятся системы, которые позволяют удаленно управлять политиками информационной безопасности на мобильных устройствах. Согласно отчету Gartner, рынок таких решений в США с 2010 г. по 2011 г. вырос с $200 до $350 млн. Прогноз на 2012 г. – $500 млн.

Опрос российский компаний: планируете ли вы внедрять системы MDM?

Источник: «АйТи»,2011

Трансформация ИТ-инфраструктуры

Растущие угрозы со стороны киберпреступников, новые требования законодательства и внедрение концепции BYOD приводят к изменениям в инфраструктурном ландшафте компаний. «Увеличение числа информационных систем, количества оборудования сетевой инфраструктуры, серверов и средств защиты дал толчок развитию SOC (security operational center) – центров мониторинга и реагирования на события информационной безопасности. В результате, ИТ-инфраструктура передовых компаний пополняется такими инструментами как NAC (network admission control), MDM и SIEM (Security informational event manager)», – говорит руководитель направления информационной безопасности департамента сетевой интеграции «Ланит» Евгений Зубов.

Сергея Клещенок рассказал CNews об изменениях, которые произошли в его компании: «Во-первых, произошла консолидация всех данных на серверах и управление доступом к сменным носителям, чтобы сократить бесконтрольный доступ к информации и предотвратить ее утечку. Во-вторых, мы завершили проект по виртуализации, что позволило упростить управление серверами и консолидированной на них информацией. В-третьих, это внедрение системы электронного документооборота, позволившей перенести большую часть документов (ранее бесконтрольно «оборачиваемых» в компании) в единую систему с разграниченными правами и ведением полной истории доступа к каждому документу. И, наконец, у нас появилась система оповещения по электронной почте и посредствам SMS для своевременного информирования о появлении документов и их изменении».

Впрочем, не все игроки рынка характеризуют изменения в инфраструктуре ИБ как масштабные или кардинальные. Например, такого мнения придерживается руководитель технологической дирекции «ТрансКредитБанка» Денис Сотин, хотя и он отмечает ряд проектов по безопасности, реализованных за последнее время, среди них –система мониторинга и анализа событий ИБ ArcSight, а также удаленный доступ к корпоративной электронной почте с использованием средств двухфакторной аутентификации.

Михаил Плахута, руководитель отдела развития департамента информационной безопасности Softline, также отмечает тренд, заключающийся в том, что вместе с ростом объемов закупок технических средств активно развивается рынок высокопрофессиональных «безопасных сервисов» – аудит безопасности кода, тестирования на проникновение, тонкая настройка СЗИ. «Всё это добавляет свой процент к общей безопасности компании и приближает ее к желанным ста процентам защищенности», – говорит эксперт.

Особым спросом в компаниях пользуются технологии защиты информации от внутренних угроз класса IPC и DLP различных вендоров. Так считает Игорь Ткачёв: «Подобные системы включают в ИТ-инфраструктуру компании для предотвращения распространения конфиденциальной информации за пределы корпоративной информационной системы. Составной частью такой системы является подсистема централизованного управления правами и доступом пользователей. Особенно это касается финансовых организаций. Подобный проект мы выполнили в ВТБ. Подключение одного приложения к подсистеме обойдется в среднем в $ 50 000».

Что дальше?

Дальнейшее развитие рынка ИБ будет также связано с развитием новых технологий. По мере расширения виртуальных сред будет расти актуальность специализированных средств защиты, важным фактором станет виртуализация рабочих мест и внедрение тонких клиентов (VDI, Virtual Desktop Infrastructure). Продолжится тренд на «мобилизацию» ИТ. Таким образом, увеличение трат на ИБ неизбежно.

Конечно, расходы будут расти,– утверждает Илья Трунин, – Компания развивается, появляются новые подразделения, новые бизнес-партнеры, соответственно, растет объем информационного обмена как внешний, так и внутренний. Что касается конкретных планов, то в ближайшей перспективе планируется внедрить более защищенные протоколы для беспроводных устройств, таких, например, как WPA2-EAP с централизованной аутентификацией на RADIUS-сервере».

Сергей Клещенок говорит о двух направлениях будущих проектов: «Во-первых, мы планируем организовать резервный дата-центр. Во-вторых, большая часть сети будет переведена на технологию тонких клиентов. Также нам хочется внедрить систему доступа к рабочим местам по смарт-картам и аналитическую систему доступа к информации, но это пока только в перспективе, так как есть более приоритетные задачи».

Наталья Суслова