Обзор

Рынок ИТ: итоги 2011Обзор подготовлен

Мировой рынок ИБ: эволюция угроз

В 2011 г. злоумышленники все чаще атаковали компьютеры жертв, а вредоносные программы становились все разнообразнее. Преступники уделяли повышенное внимание мобильным устройствам и онлайн-банкингу. Всеобщее внимание привлекали действия «хактивистов» и новые промышленные вирусы.

Прошедший год на рынке ИЮ был отмечен дальнейшим развитием уже существующих тенденций. Росло количество ежедневных атак, злоумышленники активно осваивали «поляну» банковских транзакций онлайн и внедряли вредоносные программы на мобильные устройства. Чаще всего они «интересовались» планшетами и смартфонами на Android. «Лаборатория Касперского», собирающая статистику по своим антивирусам, насчитала за год 946 393 693 атак через браузер. Это в 1,6 раза больше, чем в 2010 г., когда было зафиксировано 580 371 937 атак.

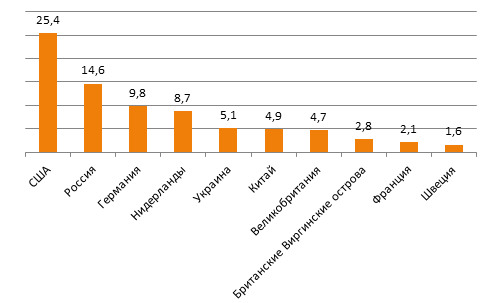

Страны, на веб-ресурсах которых расположены опасные программы

(в % от общего числа вредоносных программ)

Источник: «Лаборатория Касперского», 2012

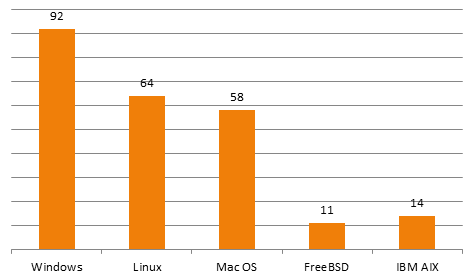

Специалисты G Data Software зафиксировали более 2,5 млн видов вирусных программ - это на 23,1% больше, чем годом ранее. Самой атакуемой операционной системой осталась Windows, под которую написано 98,2% обнаруженных вредоносных программ (данные G Data). Популярность этой платформы вызвана ее массовым распространением, а не рекордным количеством «дыр», хотя выявленных уязвимостей действительно несколько больше, чем у Mac OS или Linux. Эксперты насчитали 92 уязвимости в системе Windows против 64 «дырок» в Linux и 58 в Mac OS.

Количество уязвимостей в операционных системах

Источник: SecurityLab, 2012

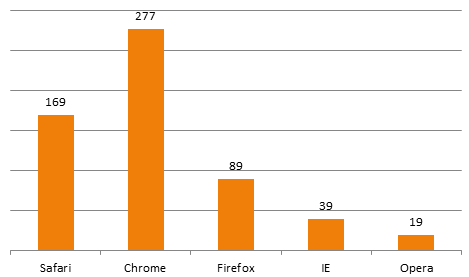

Количество уязвимостей в веб-браузерах

Источник: SecurityLab, 2012

Android и банковские трояны

Программ, заражающих мобильные устройства, пока не так много (0,2%), но их количество стремительно растет: по итогам всего 2011 года количество опасного ПО увеличилось более чем в 10 раз. Мошенники активно используют вредоносы, которые уже существуют, и лишь изредка модифицируют их, создают манипулятивные копии безобидных приложений. Подавляющие большинство программ написаны под ОС Android. Это связано не только с быстром ростом числа таких аппаратов, но и с политикой конфиденциальности в Android Market. В 2011 году некоторые вирусописательские группы поставили производство мобильных вредоносных программ на поток, и в 2012-м эта тенденция будет только нарастать, в результате придется иметь дело с полноценной индустрией мобильного вредоносного ПО, полагают эксперты «Лаборатории Касперского».

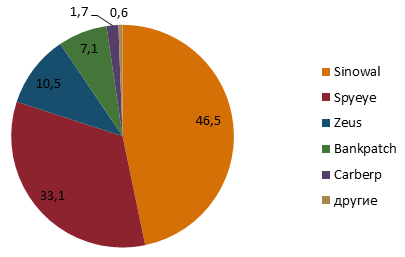

Если говорить о целях злоумышленников, то чаще всего объектами нападения являются банковские транзакции. Возрастающая популярность онлайн-банкинга неизменно привлекает киберпреступников. С помощью банковских троянов они способны манипулировать финансовыми операциями, например, переводить деньги вместо счета назначения платежа на другие аккаунты.

То же самое верно и для мобильного банкинга: вместе с приложениями для управления счетом через сотовый телефон появились вредоносные программы, ворующие информацию, передаваемую через мобильные устройства.

Банковские трояны, распределение долей во второй половине 2011 г.

Источник: GDataSoftware, 2012

Кибероружие и «хактивисты»

В 2011 г. совершенствовались технологии кибероружия: появились новые промышленные вирусы, ломающие производство на предприятиях без просматривающейся материальной выгоды для организатора атаки. Был отмечен ряд целевых атак, относящих к типу АРТ (Advanced Persistent Threat),когда злоумышленники разрабатывают специфическую технику, предназначенную для взлома ресурсов определенного учреждения, как правило, с целью шпионажа. Более массовыми и масштабными стали традиционные DoS-атаки, когда сети из тысяч компьютеров-ботов обрушивают сайт непрерывным потоком запросов. Чаще всего к такой тактике прибегали «хактивисты», которые обрушивали порталы неугодных им организаций, руководствуясь политическими мотивами. Самыми известными группировками, действующими в этом ключе, стали Anonymous и LulZsec.

«Появление таких вредоносных программ как Stuxnet и Duqu дает полное право утверждать о масштабном развитии кибероружия, - комментирует директор по ИТ российского офиса Eset Борис Грейдингер. - Речь идет о группах ПО, которое можно классифицировать как злонамеренное, с неявной монетизацией и высокой стоимостью. Еще одной необычной, но ожидаемой тенденцией стало образование киберкриминальных групп, которые ведут борьбу за различные социальные идеи, применяя хакерские атаки и прочие незаконные действия, так называемые хактивисты (Anonymous, LulzSec). Такая инициатива злоумышленников привела к тому, что подобные подразделения хакеров стали появляться во многих странах».

Впрочем, тенденции 2011 г. можно назвать новыми лишь относительно, такие угрозы существовали и ранее, но не привлекали пристального общественного внимания. «Все, с чем пришлось столкнуться, это старые технологии с хорошей PR-поддержкой, когда о рядовом, по сути, инциденте заявлялось как о свершении вселенского масштаба», - утверждает Алексей Демин, управляющий корпоративными продажами G Data Software в России и СНГ.

«Например, «новый» для 2011 года вид угроз «целенаправленные» атаки (APT) были широко распространены ранее, но именно в 2011 корпоративные скандалы, связанные с этой угрозой, стали наиболее заметны. Я имею в виду атаку на RSA, в результате которой был раскрыт алгоритм шифрования токенов SecureID. Это поставило под угрозу не только репутацию и корпоративные данные компании, но и сотни крупнейших компаний по время миру, который используют алгоритм RSA для безопасного VPN-соединения. Другие мошенники пошли дальше: из-за их деятельности обанкротилась компания DigiNotar, которая занималась распространением сертификатов Google Mail. Список можно продолжать: последователь Stuxnet - червь Duqu, Операция ShadyRat и другие. И подобные атаки в дальнейшем будут только совершенствоваться, а вскоре ориентироваться и на конечных пользователей», - полагает Алексей Демин.

Павел Лебедев/CNews Analytics